屠龍者終成惡龍?諾頓360“偷偷”挖礦風波與物聯網安全迷思

網絡安全領域的昔日巨頭——諾頓360(Norton 360)被曝出其內置的“諾頓加密挖掘”(Norton Crypto)功能在未經用戶明確同意的情況下,默認開啟并利用用戶電腦資源挖掘以太坊,引發軒然大波。這款以“屠龍”(查殺病毒、防護惡意軟件)著稱的軟件,自身卻陷入了“終成惡龍”的爭議。公司辯稱此舉旨在“為用戶提供安全、便捷的加密貨幣挖掘途徑”,但用戶與業界的質疑聲浪,卻將此事推向了關于軟件倫理、用戶信任與物聯網技術安全隱憂的深刻討論。

一、事件核心:“保護者”的越界行為

諾頓360的“加密挖掘”功能,本質上是將用戶的計算機硬件(主要是顯卡GPU)轉化為小型“礦機”,參與加密貨幣的網絡計算以獲取收益。問題關鍵在于:

- 默認開啟與模糊告知:該功能在軟件更新后默認加入,且啟用過程不夠透明。許多用戶是在發現電腦性能異常、發熱量增加或通過任務管理器察覺到陌生進程后,才得知自己的設備已在“挖礦”。

- “為用戶好”的狡辯邏輯:諾頓母公司NortonLifeLock的解釋是,自行挖礦比訪問外部高風險礦池更安全,且收益歸用戶所有(公司從中抽取15%傭金)。但這套說辭忽視了基本前提:用戶是否知情并自愿貢獻計算資源?安全軟件是否應未經許可占用用戶私有財產(硬件算力與電力)?這無疑模糊了安全服務與未經授權資源占用的界限,動搖了用戶信任的基石。

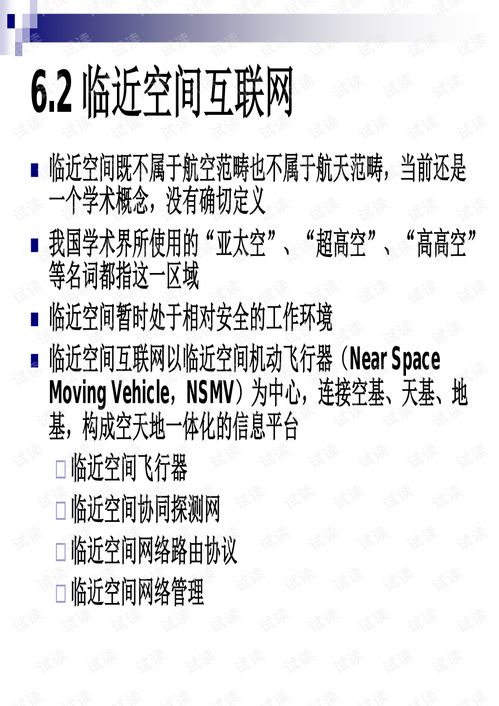

二、從PC到萬物互聯:物聯網技術的安全放大鏡

諾頓事件雖發生在傳統PC端,但其警示意義在物聯網(IoT)時代被急劇放大。物聯網技術連接了海量設備——從智能家居、攝像頭到工業傳感器,這些設備通常計算能力有限、安全防護薄弱,且常處于24小時聯網狀態。

- 潛在的“僵尸礦機”網絡:如果連諾頓這樣的安全軟件都可能“監守自盜”,那么物聯網設備中預裝的或后期被入侵的惡意軟件,更可能被悄然用于組建大規模挖礦僵尸網絡。2016年Mirai病毒利用物聯網設備發動DDoS攻擊的事件已敲響警鐘,而“挖礦”則提供了更直接的經濟動機。

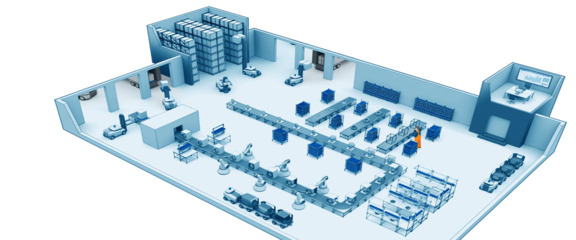

- 資源侵占與物理風險:物聯網設備資源本已緊張,惡意挖礦將嚴重占用其算力與網絡帶寬,導致核心功能(如安防監控、醫療監測)失靈。更危險的是,持續高負荷運行可能引發設備過熱、硬件損毀甚至火災等物理安全風險。

- 信任模型的崩塌:物聯網生態建立在制造商、平臺提供商與用戶的信任之上。若設備廠商或配套軟件效仿“諾頓模式”,以“增強功能”或“服務優化”為名行資源掠奪之實,將導致整個物聯網信任鏈的崩潰。

三、反思與出路:技術倫理與用戶主權

“屠龍者成惡龍”的故事核心,是權力與邊界的失控。此事為我們提供了深刻的反思:

- 明確知情同意原則:任何對用戶資源的調用,尤其是可能帶來性能損耗、額外成本(電費)或安全風險的行為,必須建立在充分、清晰、前置的知情同意基礎上。默認選項應永遠傾向于用戶隱私與資源保護。

- 重繪安全軟件的職責邊界:安全軟件的核心使命是防護,而非經營。其應扮演中立、純凈的“守夜人”角色,任何附加的、可能產生利益沖突的功能都應極度審慎,并確保絕對透明與用戶控制權。

- 物聯網安全需“設計內置”:對于物聯網,安全必須從設備芯片、固件、操作系統到應用層的整個生命周期進行“內置設計”,而非事后補救。包括嚴格的權限最小化、安全更新機制、以及對異常資源占用的實時監測與告警能力。

- 強化監管與行業自律:相關監管機構需對軟件,特別是安全軟件和物聯網設備的行為規范出臺更細致的規定。行業內部也應建立更嚴格的倫理準則,防止技術能力被濫用。

諾頓360挖礦風波,絕非一次簡單的軟件功能爭議。它是一面鏡子,映照出在數據與算力即資產的時代,服務提供商與用戶之間日益復雜的權力關系。在物聯網技術將世界更緊密連接的當下,這種邊界模糊帶來的風險將被指數級放大。真正的“屠龍者”,不僅需要高超的技術利劍,更需時刻恪守對用戶主權與隱私的敬畏之心,以及永不逾越的技術倫理之盾。否則,守護者墮落的寓言,恐將在萬物互聯的世界里不斷重演。

如若轉載,請注明出處:http://m.phwealth.cn/product/38.html

更新時間:2026-02-23 13:53:49